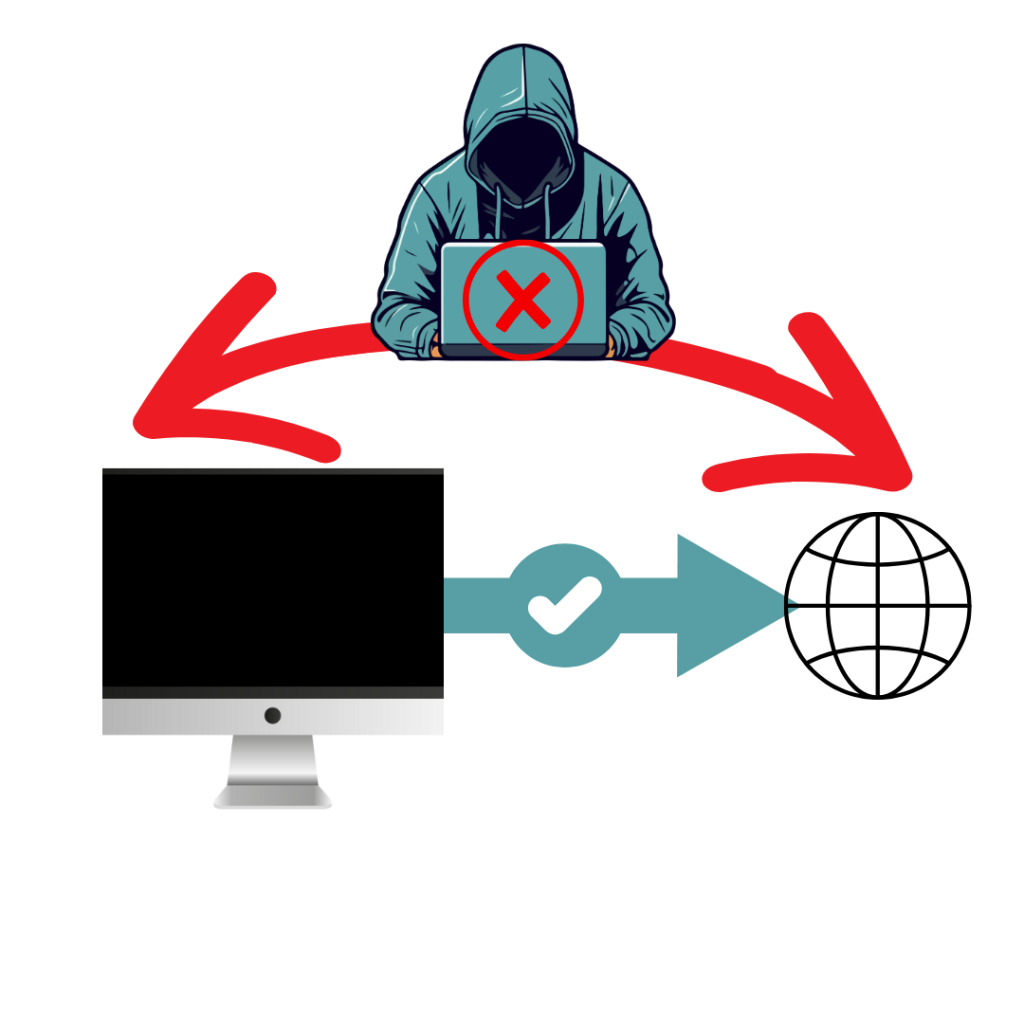

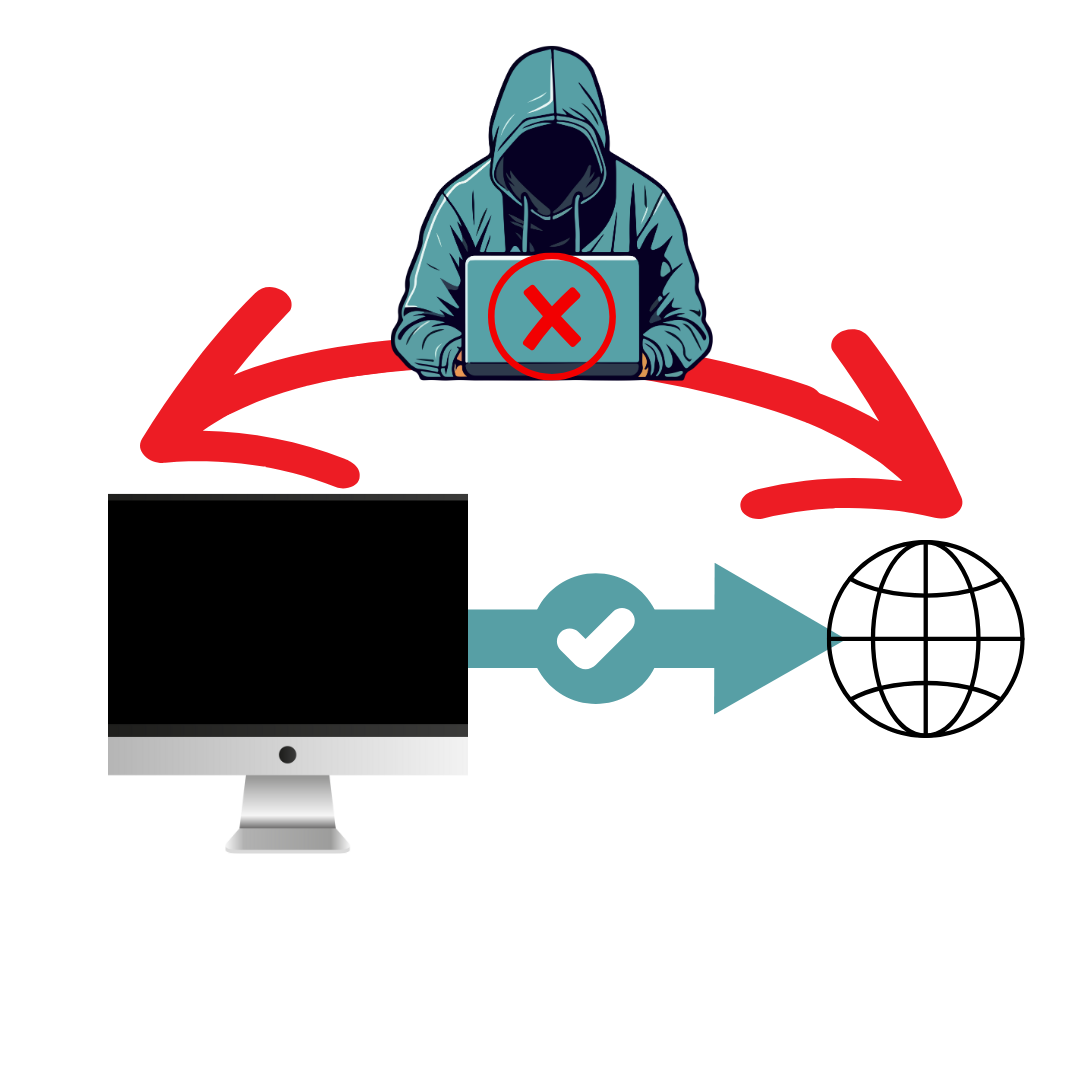

حملات Man-in-the-Middle (MITM) یکی از خطرناکترین انواع حملات سایبری هستند که در آن یک مهاجم بهطور مخفیانه در ارتباط بین دو طرف قرار میگیرد و اطلاعات حساس را سرقت یا تغییر میدهد. در این مقاله، به بررسی نحوه عملکرد این حملات و روشهای پیشگیری از آنها خواهیم پرداخت.

نحوه عملکرد حملات MITM

در یک حمله MITM، مهاجم خود را بین دو طرف ارتباطی قرار میدهد. این کار معمولاً با استفاده از آسیبپذیریهای موجود در شبکه یا فریب یکی از طرفین برای نصب بدافزار انجام میشود. بهعنوان مثال، مهاجم ممکن است با ایجاد یک شبکه Wi-Fi جعلی کاربران را فریب دهد تا به آن متصل شوند. پس از اتصال، مهاجم میتواند تمام دادههای منتقل شده را مشاهده و حتی تغییر دهد.

انواع حملات MITM

- حملات فیشینگ: در این نوع حمله، مهاجم با فریب دادن یکی از طرفین، اطلاعات حساس مانند نام کاربری و رمز عبور را سرقت میکند.

- تزریق بدافزار: مهاجم میتواند کد مخرب را در دادههای در حال انتقال وارد کند تا سیستمهای هر دو طرف را تحت تأثیر قرار دهد.

- حملات Denial of Service (DoS): این نوع حمله میتواند باعث قطع ارتباط یکی از طرفین شود.

روشهای پیشگیری از حملات MITM

برای محافظت از خود در برابر حملات MITM، میتوانید اقدامات زیر را انجام دهید:

- استفاده از رمزگذاری: استفاده از استانداردهای رمزگذاری مانند AES-256 و TLS 1.2 برای حفاظت از دادهها در حال انتقال و ذخیره.

- اجتناب از شبکههای Wi-Fi عمومی: از اتصال به شبکههای Wi-Fi غیرمطمئن خودداری کنید.

- استفاده از VPN: استفاده از شبکه خصوصی مجازی (VPN) برای مخفی کردن ترافیک اینترنتی و جلوگیری از دسترسی مهاجمان.

- بررسی هشدارهای گواهینامه: همواره گواهینامههای SSL را بررسی کنید و به هشدارهای مربوط به اعتبار آنها توجه کنید.

برای تشخیص حملات Man-in-the-Middle (MITM)، میتوان از روشها و ابزارهای مختلفی استفاده کرد. این حملات به دلیل پنهانی بودن و عدم اطلاع کاربر از وجود مهاجم، میتوانند بسیار خطرناک باشند. در ادامه، به بررسی روشهای تشخیص این نوع حملات میپردازیم:

1. نظارت بر رفتارهای غیرعادی در شبکه

یکی از روشهای اصلی برای تشخیص حملات MITM، نظارت بر رفتارهای غیرعادی در شبکه است. افزایش ناگهانی ترافیک، تغییرات در آدرسهای IP و MAC، و وجود درخواستهای غیرمنتظره میتواند نشاندهنده یک حمله باشد. ابزارهای مانیتورینگ شبکه مانند سیستمهای تشخیص و جلوگیری از نفوذ (IDS/IPS) میتوانند به شناسایی چنین فعالیتهایی کمک کنند

2. استفاده از پروتکلهای رمزگذاری

استفاده از پروتکلهای امنیتی مانند TLS/SSL میتواند به تشخیص و جلوگیری از حملات MITM کمک کند. اگر مهاجم تلاش کند تا به ارتباط رمزگذاری شده نفوذ کند، ممکن است خطاهای گواهینامه رخ دهد. کاربران باید به هشدارهای مرورگر درباره گواهینامههای نامعتبر توجه کنند و از وبسایتهایی که ارتباطات امن ندارند، پرهیز کنند

3. بررسی گواهی نامه ها

کاربران باید همواره گواهی نامه های ssl را بررسی کنند و مطمئن شوند که وبسایت ها دارای گواهی نامه معتبر هستند.

وجود گواهی نامه های جعلی یا نامعتبر میتواند نشانه ای از یک حمله MITM باشد.

4.آموزش کاربران

آگاهی کاربران درباره نشانه های حملات MITM و روش های ایمن سازی ارتباطات میتواند به جلوگیری از این حملات کمک کند. آموزش کاربران در باره حطورات و رعایت نکات امنیتی، اولین خط دفاعی در برابر این گونه حملات است.

5. استفاده از ابزار های تشخیص

ابزار های مانند Wireshark میتواند برای تجزیه و تحلیل ترافیک شبکه و شناسایی فعالیت های مشکوک مورد استفاده قرار گیرند. این ابزار ها به کارشناسان امنیتی کمک میکنند تا ترافیک را بررسی کرده و نشانه های حلمه را شناسایی کنند.

نتیجهگیری

حملات MITM تهدیدی جدی برای امنیت اطلاعات هستند. با آگاهی از نحوه عملکرد این حملات و اتخاذ تدابیر پیشگیرانه، میتوانید ریسک آسیبپذیری خود را کاهش دهید. اطمینان حاصل کنید که همیشه از روشهای امنیتی مناسب استفاده کنید تا اطلاعات شما در امان بماند.

*همه روش های گفته شده در این مقاله صرفا برای ایجاد امنیتی بالا و نه صد در صد است.

عالیه, بازم از امنیت سایبری مقاله بزارین

حتما🙏🏻

خیلی جذاب بود

خیلی ممنونم 🌹🙏🏻